経済産業省による「サプライチェーン強化に向けたセキュリティ対策評価制度」がスタートします。

まずは制度の目的や概要を詳しく知ることが重要です。

その上で、御社が取るべき対応に迷われた時は、富士フイルムBIジャパンにぜひご相談ください。

お気軽にご連絡ください

お問い合わせする無料公開中!

セミナーアーカイブ動画を見る

サプライチェーン強化に

向けたセキュリティ対策評価制度とは

経済産業省サプライチェーン強化に向けた

セキュリティ対策評価制度(SCS評価制度)

経済産業省は現在、サプライチェーン全体の安全性を底上げするため、企業のセキュリティ対策を「可視化」する新制度の構築を進めています。最新情報の「制度構築方針(案)」の内容に基づき、本ページでは制度の背景から、2026年度末頃の運用開始に向けた評価基準、導入がもたらす取引上のメリットや課題を解説します。

※本ページの内容は、2025年12月末時点の情報です

サプライチェーン強化に向けた

セキュリティ対策評価制度とは

経済産業省が進める「セキュリティ対策評価制度」とは、企業の対策レベルを客観的な指標で可視化する制度です。

この制度の導入により、企業は自社の対策状況を信頼ある「エビデンス」として第三者に示すことができ、取引先は相手のセキュリティ体制を迅速に確認できるようになります。

サプライチェーン全体でセキュリティ意識と対策水準を底上げすることを目指しており、これからのBtoB取引における「新しい信頼の形」として今、大きな注目を集めています。

構築する評価制度(案)

「星1(一つ星)」と「星2(二つ星)」は、すでにIPA(情報処理推進機構)が実施している「SECURITY ACTION(セキュリティアクション)」という制度によって位置づけられることになっています。

今回、経済産業省が新たに創設するのは、この延長線上にある「★(星)3(三つ星)」「★(星)4(四つ星)」「★(星)5(五つ星)」と位置付け評価を行います。

全てのサプライチェーン企業が最低限実装すべきセキュリティ対策

サプライチェーン企業等が標準的に目指すべきセキュリティ対策

サプライチェーン企業等が到達点として目指すべき対策

| 成熟度の定義 | ★3 | ★4 | ★5(検討中) |

|---|---|---|---|

| 想定される脅威 | 広く認知された脆弱性等を悪用する一般的なサイバー攻撃 | 供給停止等によりサプライチェーンに大きな影響をもたらす企業への攻撃 機密情報等、情報漏えいにより大きな影響をもたらす資産への攻撃 | 未知の攻撃も含めた、高度なサイバー攻撃 |

| 対策の 基本的な考え方 |

全てのサプライチェーン企業が最低限実装すべきセキュリティ対策:

|

サプライチェーン企業等が標準的に目指すべきセキュリティ対策:

|

サプライチェーン企業等が到達点として目指すべき対策:

|

| 評価スキーム | 専門家確認付き自己評価 | 第三者評価 | 第三者評価 |

| 有効期間 | 1年 | 3年 | TBD |

出典:経済産業省 サプライチェーン強化に向けたセキュリティ対策評価精度に関する制度構築方針(案)

(弊社にて再編集)https://www.meti.go.jp/press/2025/12/20251226001/20251226001.html

なぜ、今「セキュリティ対策評価制度」

への対応が必要なのか?

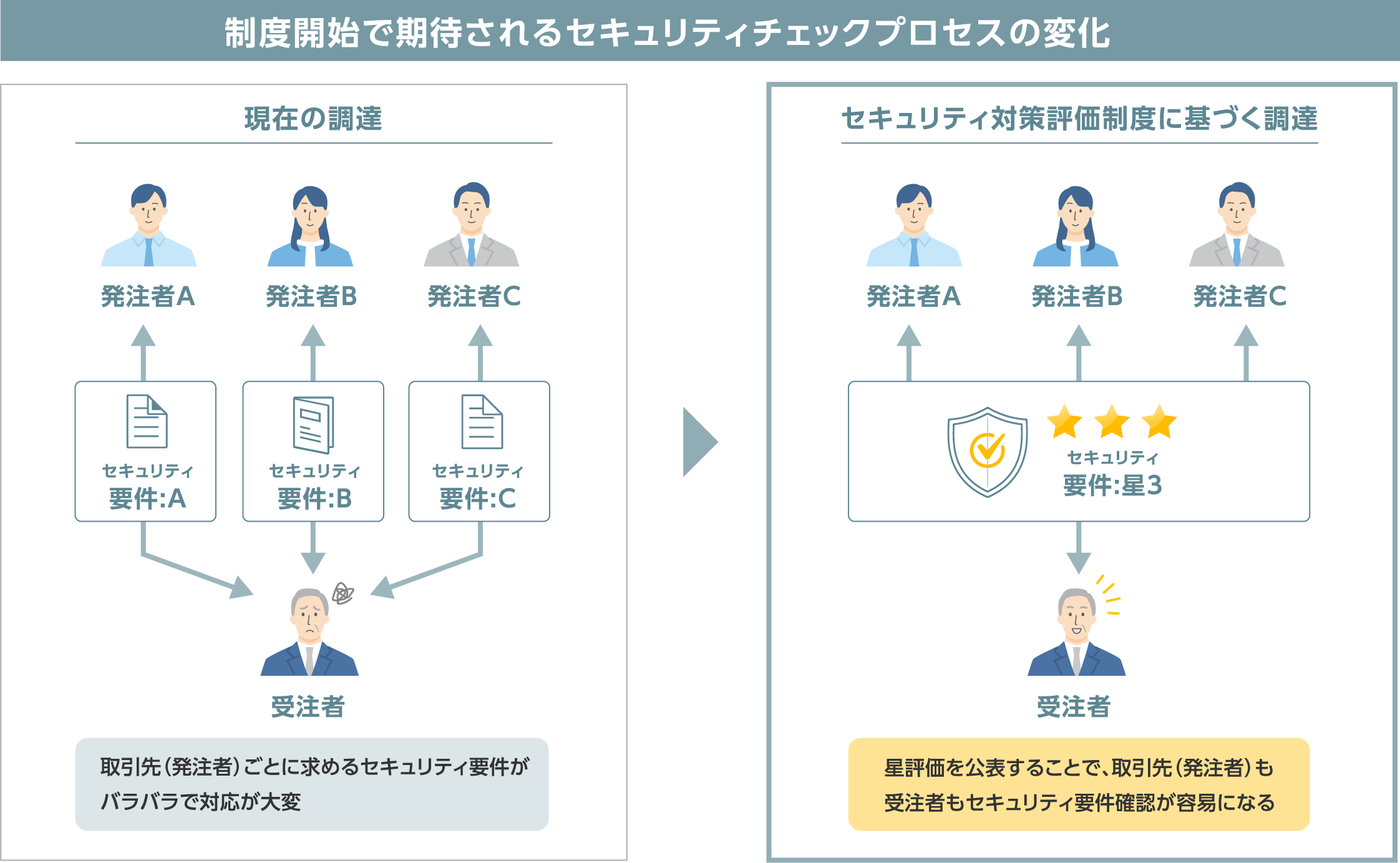

本制度の導入により、今後は発注者・受注者の双方が、取引におけるセキュリティ要件を共通の基準で確認できるようになります。

取引先からのセキュリティ要求が高度化・多様化する中、自社の対策状況を「共通の物差し」で客観的に示し、「見える化」することで、スムーズな信頼構築を実現する新たな仕組みです。

一方で、制度が定める要求事項や評価基準に対応するには、現状の整理・分析や適切な進め方の検討、ルールの整備、コスト面の考慮など、計画的な対応が不可欠となります。

富士フイルムビジネスイノベーション

ジャパンが

ご支援できること

企業のセキュリティ強化を長年支援してきた富士フイルムBIジャパンが

2026年度末に向けた御社の「★(星)取得」をトータルにサポート

現状把握

(アセスメント)

現在の対策状況をプロの目で客観的に診断し、目標とのギャップを明確にします。

ロードマップ作成

IT環境や働き方を考慮したリスク評価・優先順位付けを行い、具体的な対策工程を策定します。

ガバナンス強化

IPAのガイドラインに弊社ノウハウを含めた雛形を用い、実効性の高い規定の策定を支援します。

最適なソリューションの

ワンストップ導入

評価基準を満たすために必要なツール選定やシステム構築を、ワンストップで提供します。

「★3要求事項及び評価基準案」と

対応一覧

2025年12月26日経済産業省の公表案への対応を弊社にて想定

| 大分類 | 項番 | 要求事項名 | ルール整備 | ツール要否 |

|---|---|---|---|---|

| ガバナンスの整備 | 1 | セキュリティ推進活動部門 | 〇 | |

| 2 | 守秘義務のルール | 〇 | ||

| 3 | セキュリティポリシーの策定 | 〇 | ||

| 取引先管理 | 4 | 取引先とのビジネス又はシステム上の関係 | 〇 | |

| 5 | 機密情報の取扱い | 〇 | ||

| 6 | セキュリティインシデント発生時の役割・責任 | 〇 | ||

| リスクの特定 | 7 | ハードウェア、OS及びソフトウェアの把握 | 〇 | 〇 |

| 8 | ネットワークの一覧作成 | 〇 | 〇 | |

| 9 | 外部情報サービスの管理 | 〇 | ||

| 10 | 機密区分に応じた情報の管理 | 〇 | ||

| 攻撃等の防御 | 11 | ユーザIDの管理手続 | 〇 | 〇 |

| 12 | 管理者IDの管理手続 | 〇 | 〇 | |

| 13 | 認証の強度・実装方法の決定 | 〇 | 〇 | |

| 14 | アカウントロック制御 | 〇 | 〇 | |

| 15 | パスワード設定ルール | 〇 | 〇 | |

| 16 | パスワード管理ルール | 〇 | 〇 | |

| 17 | アクセス権の管理ルール | 〇 | 〇 | |

| 18 | セキュリティインシデント発生時の教育・訓練 | 〇 | ||

| 19 | 適切なバックアップ | 〇 | 〇 | |

| 20 | ハードウェア、OS及びソフトウェアの安全な構成 | 〇 | 〇 | |

| 21 | セキュリティパッチ・アップデートの手続 | 〇 | 〇 | |

| 22 | マルウェア感染からの保護 | 〇 | 〇 | |

| 23 | ネットワーク境界防護 | 〇 | 〇 | |

| 攻撃等の検知 | 24 | ネットワーク接続・データの監視 | 〇 | 〇 |

| インシデントへの対応 | 25 | インシデント対応手順 | 〇 | |

| インシデントからの復旧 | 26 | 事案継続要件に沿った復旧準備 | 〇 |

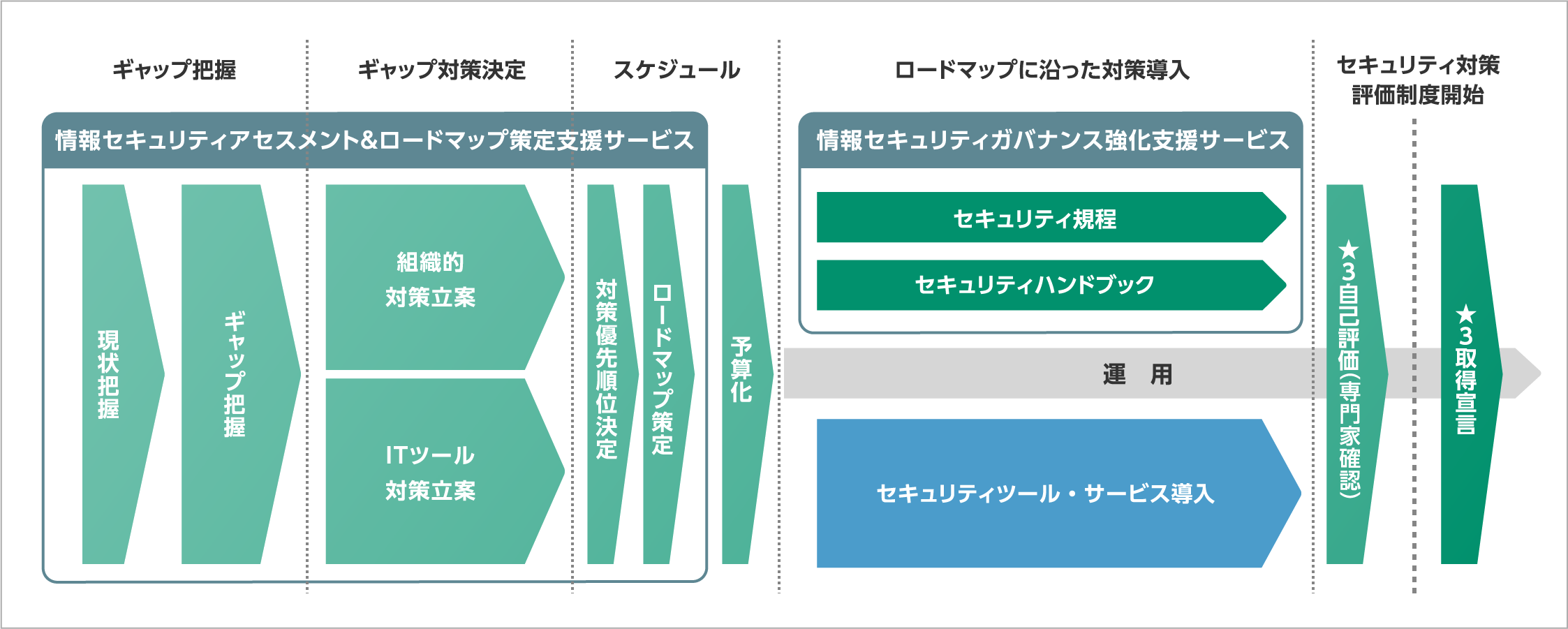

経産省セキュリティ評価制度の★取得のためには、「現状把握」「ギャップ把握」「対策立案」「ロードマップ策定」といった準備とロードマップに沿った対策導入が必要となります。

富士フイルムビジネス

イノベーションジャパンのサービス

情報セキュリティアセスメント&

ロードマップ策定支援サービス(有償)

- セキュリティ対策といっても、何から始めればよいかわからない…

- ゼロから自社で進めていくのは大変…

現状把握

- セキュリティ対策状況

- ヒアリング

アセスメント

- リスク抽出

- リスク評価

対策立案

- 具体的な対策を含む

ロードマップの策定

現状報告や投資判断が可能に

セキュリティ対策状況が可視化され、経営層/取引先へ適切な報告を行えます。

また、具体的なリスクが明確になり、経営層への理解促進や投資判断に繋がります。

適切なセキュリティ対策の実施

対策ロードマップ策定を行うことで、リスク箇所(課題)に対する適切なセキュリティ対策に取り組むことが可能になります。

ご提供できるサービス資料

- セキュリティアセスメントシート

-

- セキュリティ対策状況

- セキュリティリスク

- セキュリティ対策案

- 対策ロードマップ

- 対策ツール·サービス

- セキュリティアセスメント

&ロードマップ報告書 -

- IPAや経済産業省セキュリティ対策評価制度(★3)の要求項目をベースに弊社独自項目を追加

情報セキュリティガバナンス

強化支援サービス(有償)

- セキュリティルールを作りたいけどどこから手をつけたら良いかわからない…

- 社員のセキュリティ意識を高めたいけどどうすれば…

各種ドキュメント提供

- IPA公開の各種サンプ

ル案内と解説

ワーキング

- 運用に応じたルール

策定支援

各種ドキュメント整備

- お客様ドキュメント類が

整備される

インシデントへの迅速な対応

インシデント発生時の体制やフローなどを明確にしておくことで、有事の際に、迅速な対応が可能となり被害の拡大防止に繋げることが可能です。

社員のセキュリティ意識向上

策定したルールを社内へ周知することで、社員のセキュリティ意識の向上に繋がり、内部不正や情報漏洩リスクの低減に繋がります。

ご提供できるサービス資料

- ガバナンス強化に必要な各種ドキュメントー式

-

- IPA 中小企業の情報セキュリティ対策ガイドラインをベースに各種ドキュメント雛形の提示と改訂支援

- 情報セキュリティ規程

- 情報セキュリティハンドブック

富士フイルムビジネスイノベーション

ジャパンが

選ばれる理由

無駄のない着実なサポート!

制度の詳細は現在も検討が進められていますが、弊社は最新動向を常にキャッチアップ。

「今できる対策」と「制度確定後を見据えた対応」を両立させた提案により、無駄のない着実な準備をサポートいたします。

セミナーアーカイブ動画

コラム

ランサムウェア対策にバックアップが重要な理由とは?

有効な方法や事前に把握すべき内容も紹介

ランサムウェア感染を完全に防ぐことは難しく、バックアップデータの取得が重要です。仮にバックアップを…

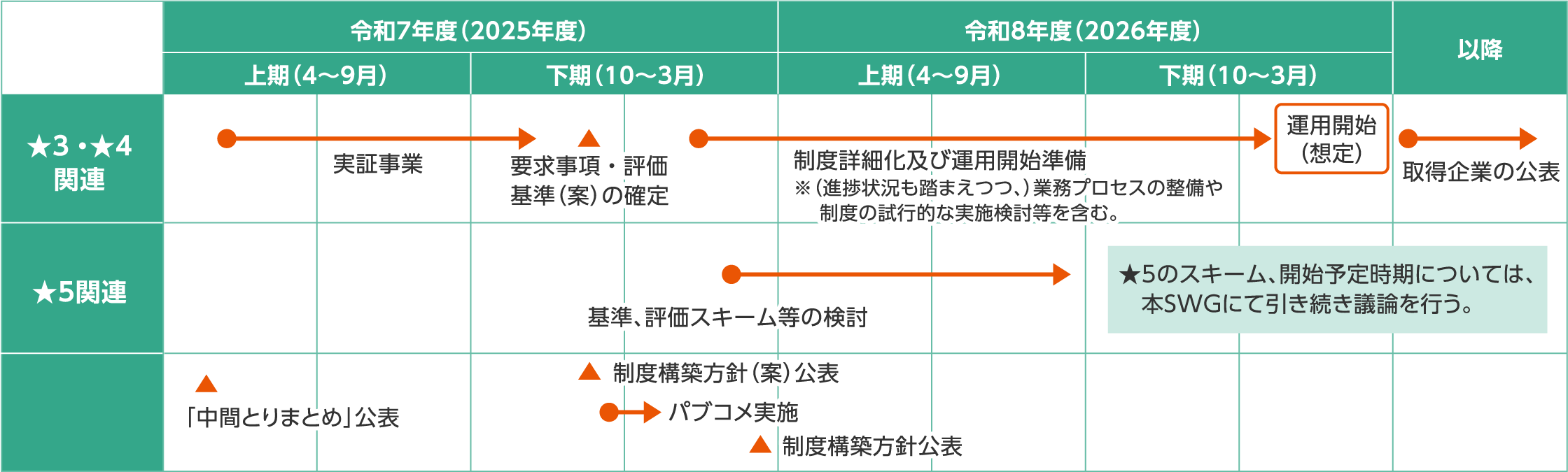

今後のスケジュール

経済産業省は2026年度下期の制度開始を目指し、制度運営基盤の整備や利用促進等を進めています。

出典:経済産業省 サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針(案)

https://www.meti.go.jp/press/2025/12/20251226001/20251226001.html